Fournisseurs de Conteneurs¶

Un Fournisseur de conteneur ou Container Provider est une intégration permettant de gérer des environnements de conteneurs (ex. Docker Swarm, Kubernetes) dans la plateforme. Il centralise la configuration, les certificats, les secrets et les images afin de simplifier le déploiement et l’exploitation.

Note

Lorsqu’un Fournisseur de conteneur est créé dans Reemo, il est désactivé par défaut et doit être activé explicitement par un administrateur d’instance.

Vue d’ensemble¶

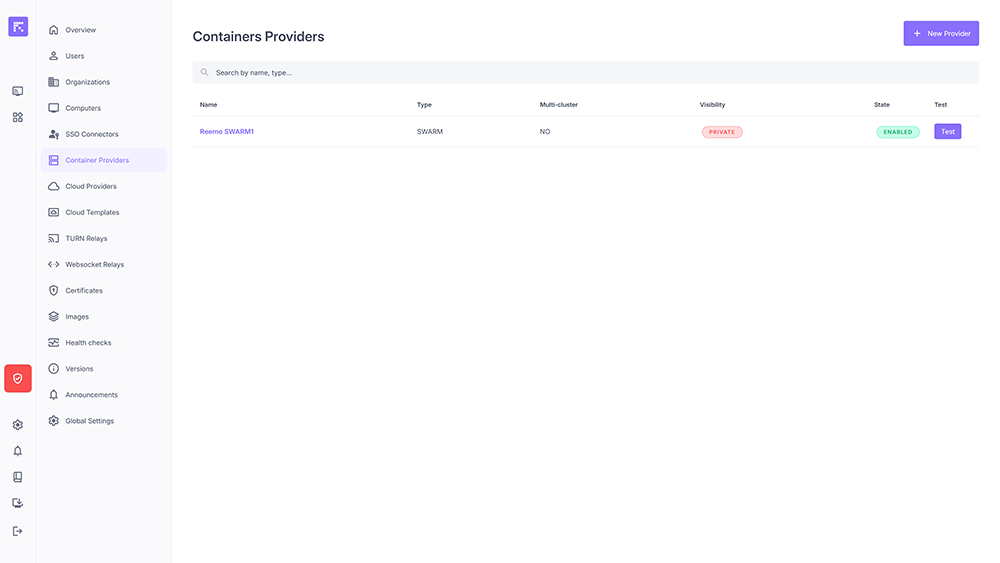

Pour accéder à vos fournisseurs configurés, rendez-vous dans la Zone d’administration et sélectionnez Fournisseurs de conteneurs dans le menu.

La liste des Fournisseurs de conteneurs affiche :

Nom : identifiant choisi par l’administrateur.

Type : technologie utilisée (par ex. SWARM).

Multi-cluster : déploiement sur un ou plusieurs clusters.

Visibilité : Public ou Privé.

État : Enabled ou Disabled.

Test : bouton de validation de la connectivité.

Liste des Container Providers¶

Architecture de déploiement¶

Reemo supporte deux architectures pour connecter vos conteneurs :

Le mode Direct (Swarm / Kubernetes) : Reemo communique directement avec l’API de votre cluster.Cela nécessite que votre cluster soit joignable depuis l’infrastructure Reemo (via une IP publique, un VPN, ou une liste blanche stricte). Ce mode est couvert dans la section Création d’un Fournisseur de conteneur direct ci-dessous.

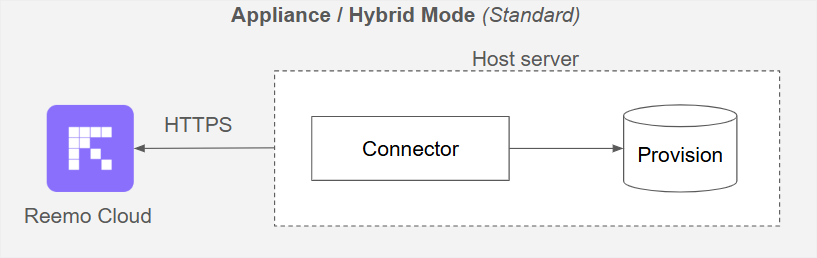

Le mode Appliance (Hybride) : Un connecteur local est installé sur votre réseau et initie une connexion sortante vers Reemo. C’est la solution idéale pour les environnements on-premise isolés.

Direct mode architecture¶

Appliance / hybrid mode¶

Comparaison : Mode Direct vs Mode Appliance¶

Pour vous aider à choisir la bonne architecture pour votre infrastructure, voici une comparaison rapide des deux modes :

Fonctionnalité |

Mode Direct |

Mode Appliance |

|---|---|---|

Flux réseau |

Entrant : Reemo Cloud initie la connexion vers votre cluster. |

Sortant : L’Appliance locale initie un tunnel sécurisé vers Reemo. |

Sécurité |

Nécessite un port entrant ouvert (ou VPN / Liste blanche d’IP). |

Aucun port entrant requis. Fonctionne derrière un NAT et des pare-feux stricts. |

Complexité d’installation |

Faible : Connexion instantanée via API (aucun agent local requis). |

Moyenne : Nécessite l’installation d’une Appliance légère. |

Idéal pour… |

Le Cloud public (AWS, GCP, Azure) ou les environnements de labo internes. |

Les infrastructures sur site (On-premise) sécurisées, les DMZ ou les réseaux hautement sécurisés. |

Tip

Si votre politique informatique (IT) interdit strictement tout trafic entrant depuis Internet, le Mode Appliance est le choix recommandé (et souvent le seul) pour garantir une connectivité totale sans compromettre la sécurité.

Visibilité : Public ou Privé¶

Un Fournisseur de Conteneur peut être défini selon deux modes de visibilité :

Public : accessible automatiquement par toutes les organisations, sans configuration supplémentaire.

Privé : réservé à certaines organisations. Vous devez l’associer explicitement depuis le menu de l’organisation concernée. Pour plus d’informations, voir Associer un fournisseur privé.

Cette distinction permet de partager facilement des ressources globales (Public) ou de réserver des environnements spécifiques à certaines organisations (Privé).

Multi-Clustering¶

Le multi-clustering permet de rattacher plusieurs clusters à un même Fournisseur de Conteneur, afin de répartir ou de redonder les déploiements selon différents scénarios d’exploitation.

Ce mécanisme offre une meilleure résilience et scalabilité des environnements de conteneurs, en fonction de la stratégie choisie.

Deux modes de fonctionnement sont disponibles :

Mode |

Description |

|---|---|

Actif / Actif |

Tous les clusters sont actifs simultanément. Les déploiements de conteneurs sont distribués de manière aléatoire entre les différents clusters disponibles. Ce mode permet d’augmenter la capacité globale et d’améliorer la répartition de la charge entre plusieurs environnements. |

Actif / Passif |

Un cluster principal (Master) est défini et utilisé par défaut pour tous les déploiements. Les autres clusters sont considérés comme des clusters secondaires (fallback). En cas d’indisponibilité du cluster principal, le système bascule automatiquement sur un cluster secondaire afin d’assurer la continuité de service. |

Note

Le mode Active/Passive est particulièrement adapté aux environnements de production nécessitant un haut niveau de disponibilité et de contrôle. Le mode Active/Active, quant à lui, est idéal pour des scénarios de montée en charge.

Grâce à cette fonctionnalité, les administrateurs peuvent construire des architectures de conteneurs tolérantes aux pannes et hautement évolutives, tout en simplifiant la gestion centralisée via un unique Fournisseur de Conteneur.

Pour plus d’informations sur la configuration multi-cluster, consultez Configurations de cluster.

Création d’un Fournisseur de conteneur direct¶

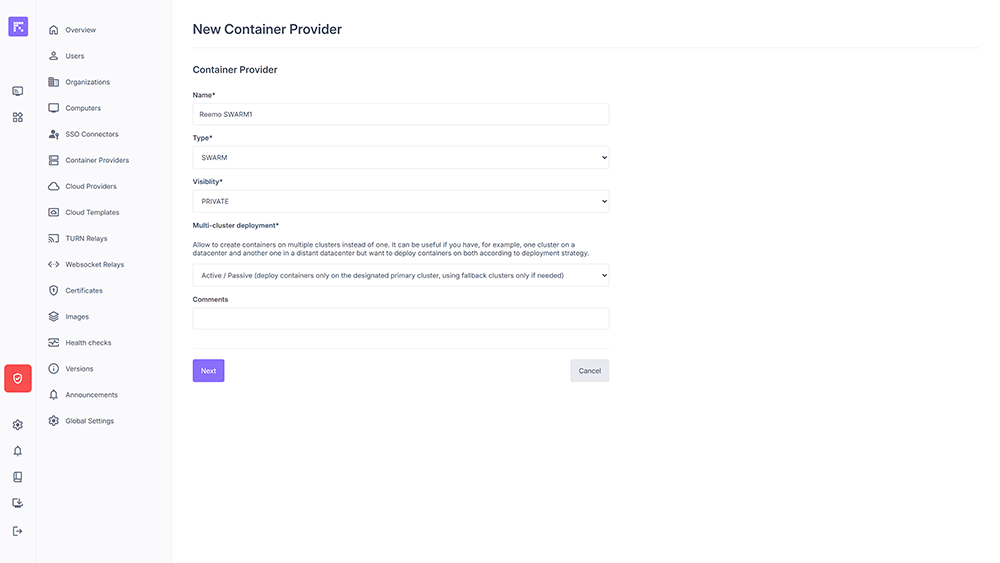

Cliquez sur Nouveau fournisseur > Fournisseur direct.

Renseignez les détails du fournisseur en vous référant à la section Champs de configuration ci-dessous.

Configurez vos points de terminaison en vous référant à la section Configurations de cluster ci-dessous.

Enregistrez votre fournisseur.

Formulaire création Container Provider¶

Champs de configuration¶

Nom : nom du provider.

Type : choisir SWARM ou KUBERNETES.

Visibilité : Public ou Private.

Déploiement multi-cluster : activer ou non la gestion multi-cluster (mode Active/Passive ou Active/Active).

Commentaires : notes administratives.

Tags : mots-clés séparés par des virgules pour filtrer l’affichage sur le portail via la variable CONTAINER_PROVIDERS_TAGS.

Officiel : indique qu’il s’agit d’un fournisseur géré par Reemo. Ce paramètre ne peut être modifié que par un administrateur Reemo.

Utiliser des serveurs de signaling personnalisés : Permet de définir votre propre infrastructure pour la phase de négociation WebRTC initiale. Par défaut, cette étape transite par l’infrastructure cloud Reemo. Cette option avancée est destinée aux architectures réseau très strictes (ex: on-premise isolé) nécessitant un contrôle total sur l’établissement des connexions.

Utiliser pour les services d’espace de travail : réserve ce fournisseur exclusivement au déploiement de services de visioconférence (Jitsi). Il ne peut pas être utilisé pour lancer des conteneurs utilisateurs (RBI, Bastion, etc.).

Virtuel : indique que le fournisseur n’est pas lié à une infrastructure réelle (absence de cluster Swarm ou Kubernetes). Ce mode est utilisé pour le déploiement de serveurs de fichiers.

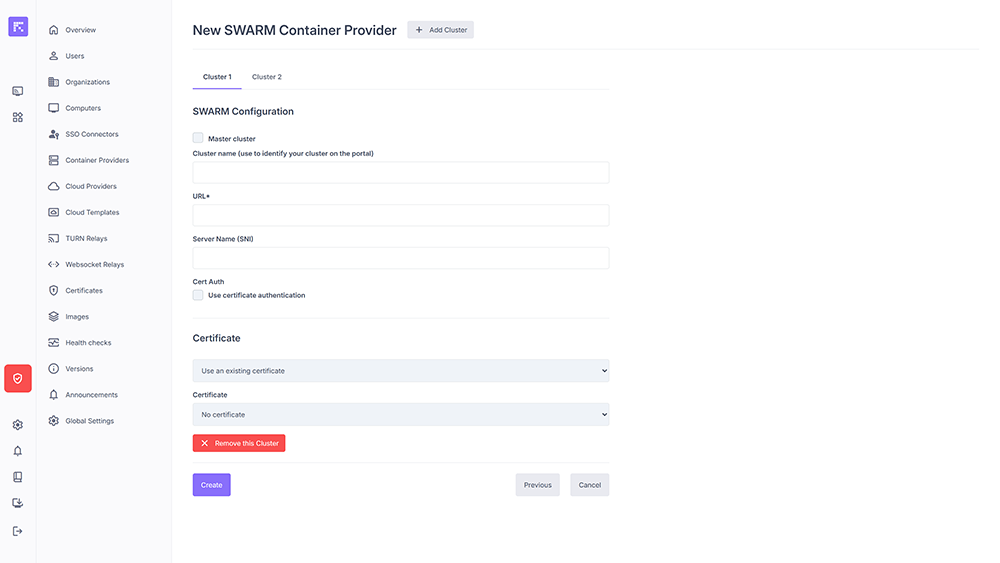

Configurations de cluster¶

Vous pouvez déployer des conteneurs sur un cluster simple ou en utilisant une configuration multi-cluster. Une configuration multi-cluster permet de créer des conteneurs sur plusieurs clusters au lieu d’un seul. Cela peut être utile si, par exemple, vous avez un cluster dans un datacenter et un autre dans un datacenter distant, mais que vous souhaitez déployer des conteneurs sur les deux selon la stratégie de déploiement.

Cluster simple : Déploie les conteneurs uniquement sur ce cluster.

Multi-cluster Active/Passive : Déploie les conteneurs uniquement sur le cluster principal désigné, en utilisant les autres clusters comme solution de secours si nécessaire.

Multi-cluster Active/Active : Déploie les conteneurs aléatoirement sur plusieurs clusters.

URL : point d’accès à l’API du cluster. Il peut s’agir d’une adresse interne ou d’un nom DNS public. Dans le second cas, une installation Ansible de l’infrastructure sera nécessaire.

Server Name (SNI) : champ optionnel correspondant au Common Name du certificat SSL de l’environnement provider.

Cert Auth : active l’authentification par certificat, si celle-ci est requise.

- Certificate :

Use an Existing Certificate : permet de sélectionner un certificat existant depuis le module Certificates.

Specify a certificate : permet de renseigner manuellement les contenus KEY, CERT et CA.

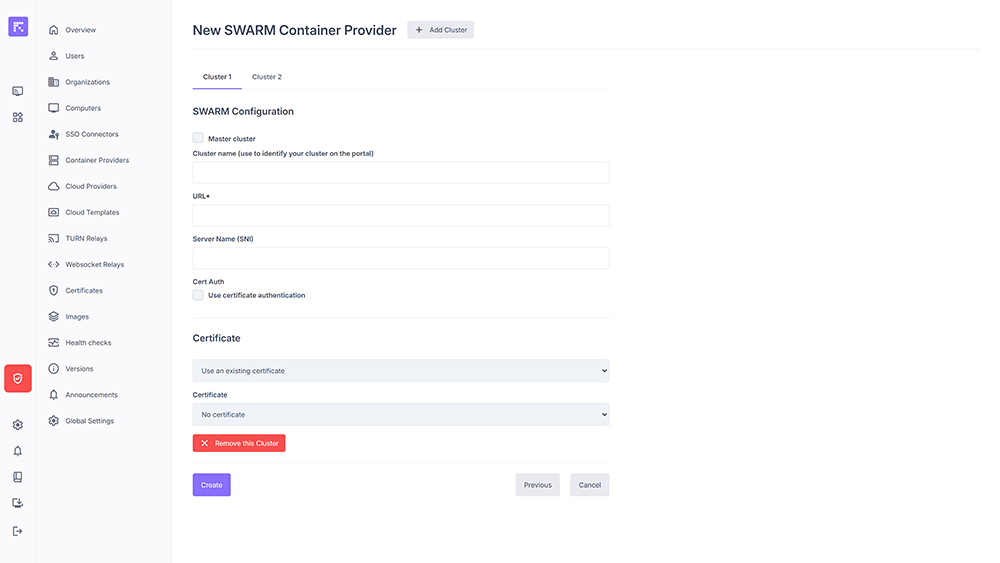

Exemple de configuration d’un cluster SWARM¶

Add Cluster : permet d’ajouter un nouveau cluster au provider (option disponible uniquement si le mode multi-cluster est activé).

Master cluster: champ visible uniquement lorsque le mode multi-cluster Active/Passive est activé. Il sert à définir le cluster principal (master) utilisé pour les déploiements. Les autres clusters seront considérés comme secondaires (fallback) et ne seront sollicités qu’en cas d’indisponibilité du cluster principal.

Cluster name : identifiant interne du cluster (affiché uniquement si le mode multi-cluster est activé).

URL : point d’accès à l’API du cluster. Il peut s’agir d’une adresse interne ou d’un nom DNS public. Dans le second cas, une installation Ansible de l’infrastructure sera nécessaire.

Server Name (SNI) : champ optionnel correspondant au Common Name du certificat SSL de l’environnement provider.

Cert Auth : active l’authentification par certificat, si celle-ci est requise.

- Certificate :

Use an Existing Certificate : permet de sélectionner un certificat existant depuis le module Certificates.

Specify a certificate : permet de renseigner manuellement les contenus KEY, CERT et CA.

Remove the Cluster : supprime le cluster (option disponible uniquement si le mode multi-cluster est activé et qu’au moins 2 clusters sont configurés).

Exemple de configuration d’un cluster SWARM en mode multi-cluster¶

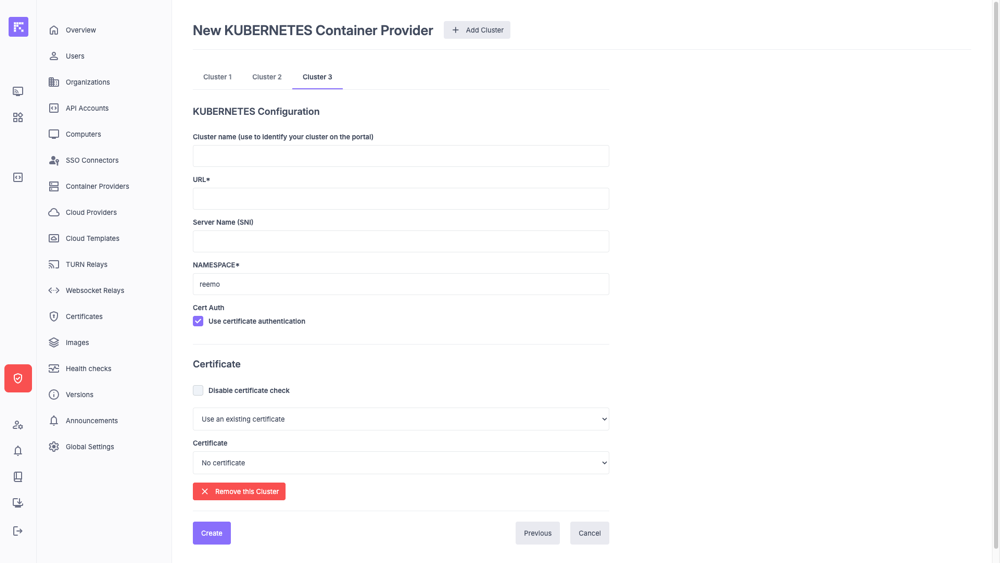

Add Cluster : permet d’ajouter un nouveau cluster au provider (option disponible uniquement si le mode multi-cluster est activé).

Cluster name : identifiant interne du cluster (affiché uniquement si le mode multi-cluster est activé).

URL : point d’accès à l’API du cluster. Il peut s’agir d’une adresse interne ou d’un nom DNS public. Dans le second cas, une installation Ansible de l’infrastructure sera nécessaire.

Server Name (SNI) : champ optionnel correspondant au Common Name du certificat SSL de l’environnement provider.

NAMESPACE : namespace utilisé pour les déploiements (valable uniquement pour Kubernetes).

Cert Auth : active l’authentification par certificat, si celle-ci est requise.

- Certificate :

Use an Existing Certificate : permet de sélectionner un certificat existant depuis le module Certificates.

Specify a certificate : permet de renseigner manuellement les contenus KEY, CERT et CA.

Remove the Cluster : supprime le cluster (option disponible uniquement si le mode multi-cluster est activé et qu’au moins 2 clusters sont configurés).

Exemple de configuration d’un cluster KUBERNETES en mode multi-cluster¶

Voir aussi¶

Gestion des ressources d’un fournisseur : pour gérer les nœuds, secrets et images.

Associer un fournisseur privé à une organisation : pour l’assignation aux organisations.

appliance-provisioning : pour le déploiement hybride.

Résumé¶

Le module Fournisseurs de conteneurs offre :

Centralisation de la configuration.

Gestion des nœuds, images et secrets.

Réutilisation des certificats pour l’authentification et la sécurité.

Support du déploiement multi-cluster.

Les Fournisseurs de Conteneur publics sont visibles par toutes les organisations.

Les Fournisseurs de Conteneur privés nécessitent une association explicite.

Prise en charge du mode Appliance pour des déploiements hybrides sécurisés sur site (on-premise) via WebSocket.

Cela facilite l’administration et renforce la cohérence des environnements de containers.