Paramètres de sécurité¶

La section Security de l’organisation permet de configurer et renforcer les règles de sécurité appliquées à l’ensemble des utilisateurs et des ressources (ordinateurs, conteneurs). Ces paramètres sont définis au niveau global de l’organisation et s’imposent à tous les membres.

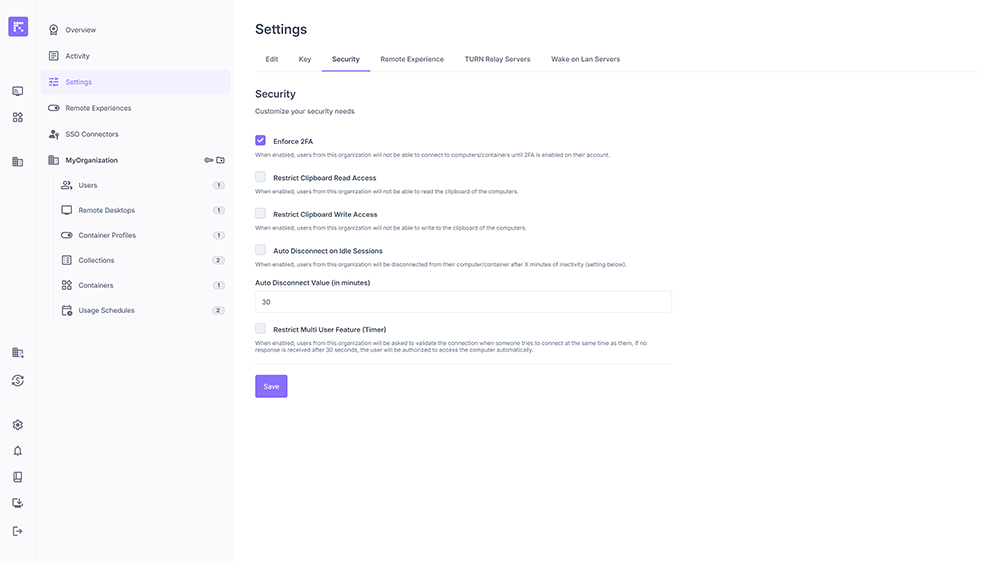

Page d’édition des paramètres de sécurité de l’organisation.¶

Options disponibles¶

Enforce 2FA¶

Active l’obligation d’utiliser la double authentification (2FA) pour tous les utilisateurs de l’organisation.

Tant que la 2FA n’est pas activée sur leur compte, les utilisateurs ne pourront pas se connecter aux ordinateurs et conteneurs.

Recommandé pour respecter les bonnes pratiques de sécurité (protection accrue contre le vol d’identifiants).

Restrict Clipboard Read Access¶

Bloque la possibilité pour les utilisateurs de lire le presse-papiers d’un ordinateur ou d’un conteneur distant.

Utile pour éviter les fuites de données sensibles copiées depuis une machine.

Restrict Clipboard Write Access¶

Bloque la possibilité pour les utilisateurs d’écrire dans le presse-papiers d’un ordinateur ou d’un conteneur distant.

Recommandé si vous voulez éviter que des fichiers ou du texte extérieurs à l’environnement sécurisé soient transférés vers la machine distante.

Auto Disconnect on Idle Sessions¶

Déconnecte automatiquement les utilisateurs en cas d’inactivité prolongée.

Cette option permet de limiter les risques liés à une session ouverte sans surveillance (exemple : un utilisateur oublie de fermer sa session).

Auto Disconnect Value (in minutes)¶

Définit la durée (en minutes) d’inactivité avant que la déconnexion automatique s’applique.

Exemple : avec une valeur définie à 30, l’utilisateur est déconnecté après 30 minutes sans action.

Restrict Multi User Feature (Timer)¶

Lorsqu’un autre utilisateur tente de se connecter à un ordinateur/contener déjà utilisé, un message de validation est affiché à l’utilisateur en cours de session.

Celui-ci doit confirmer s’il autorise ou non la connexion simultanée.

Si aucune réponse n’est donnée après 30 secondes, l’accès est automatiquement accordé au second utilisateur.

Ce mécanisme permet de :

contrôler l’accès concurrent aux machines,

éviter qu’un utilisateur reste bloqué sans pouvoir rejoindre une session,

maintenir la productivité tout en gardant un niveau de validation humaine.

Bonnes pratiques¶

Toujours activer 2FA : c’est la mesure de sécurité la plus critique.

Restreindre le presse-papiers dans les environnements sensibles ou réglementés (ex. : données de production, environnements financiers).

Configurer une déconnexion automatique adaptée au contexte : 15 minutes pour les environnements critiques, 30 minutes ou plus pour un usage standard.

Limiter les sessions multi-utilisateurs dans les environnements où la confidentialité prime (ex. : audit, finance).